Aperçu de la situation

- Les systèmes OT sont souvent invisiblement vulnérables parce qu'ils font rarement l'objet d'examens de sécurité classiques ou de mises à jour.

- En l'absence de segmentation et de surveillance, une attaque peut entraîner l'arrêt de toute votre production.

- La directive NIS2 impose une sécurité plus stricte dans le domaine des technologies de l'information, avec le risque de lourdes amendes et d'une responsabilité accrue en cas de non-conformité.

- VanRoey aide les organisations à gérer concrètement les risques grâce à la segmentation, à la surveillance, à la gestion de l'accès et à des tests de pénétration personnalisés.

Qu'entend-on par "sécurité de l'OT" ?

La technologie opérationnelle (OT) comprend tous les systèmes qui contrôlent les machines et les processus industriels. Pensez aux automates programmables, aux systèmes SCADA, aux capteurs et aux autres équipements qui assurent le bon fonctionnement de votre production.

La sécurité des systèmes informatiques consiste donc à protéger ces systèmes contre les cyberattaques. Les technologies de l'information protègent les ordinateurs et les données ; les technologies de l'information assurent le fonctionnement optimal de la production et des machines. Et c'est justement là que le bât blesse : de nombreux systèmes OT ne sont pas conçus dans une optique de sécurité.

Principaux risques de cybersécurité dans l'industrie manufacturière

La réalité est dure : les réseaux OT sont de plus en plus souvent la cible de cyberattaques. Voici quelques-uns des risques auxquels nous sommes régulièrement confrontés :

- Systèmes dépassés : De nombreuses machines industrielles fonctionnent avec des systèmes d'exploitation qui ne sont plus pris en charge depuis des années, tels que Windows XP ou des microprogrammes plus anciens. Les mises à jour sont souvent techniquement impossibles ou évitées par crainte de temps d'arrêt.

- Segmentation insuffisante du réseau : En l'absence d'une séparation claire entre les réseaux IT et OT, une attaque peut se propager à la vitesse de l'éclair. Un courriel infecté dans le réseau de votre bureau peut ainsi entraîner une indisponibilité dans le hall de production. En pratique segmentation au sein même de l'OT souvent complètement. Par conséquent, un incident peut se propager non seulement de l'informatique à l'informatique de terrain, mais aussi immédiatement dans toutes les zones de production.

- Mauvaise visibilité :Les réseaux OT sont souvent dépourvus des outils de surveillance qui sont la norme dans les environnements informatiques. Par conséquent, il est impossible de voir ce qui se passe, et encore moins d'intervenir à temps en cas d'attaque.

- Accès externe non protégé : Les techniciens, les fournisseurs et les équipes de maintenance se connectent régulièrement à distance via RDP ou VPN, souvent sans authentification multifactorielle ni journalisation. Cela facilite les abus pour les utilisateurs indésirables.

- Erreur humaine : Dans de nombreuses entreprises manufacturières, l'idée prévaut encore que les cyberattaques touchent principalement les systèmes informatiques. Les employés qui travaillent avec des machines sont souvent moins bien formés à la cybercriminalité. sensibilisation à la cybersécurité, Les risques d'hameçonnage, de clés USB infectées ou de mots de passe faibles sont donc bien réels.

- L'OT de l'ombre : À l'instar de l'informatique fantôme, les services installent parfois eux-mêmes des appareils IoT ou de nouveaux capteurs à l'insu du responsable informatique ou technique. Ces appareils inconnus représentent un angle mort dans votre sécurité.

- Limites des outils de sécurité traditionnels :Les antivirus et les pare-feu classiques ne fonctionnent souvent pas sur les dispositifs OT. Par conséquent, de nombreux systèmes ne sont pas du tout protégés ou les mauvais outils sont utilisés, offrant ainsi une fausse sécurité.

- Non-respect de la directive NIS2 : La nouvelle législation européenne NIS2 oblige les organisations des secteurs clés à conserver leurs données personnelles. cybersécurité en ordre. Le non-respect de ces règles peut entraîner de lourdes amendes, une atteinte à la réputation, voire une responsabilité des dirigeants. Les environnements OT entrent explicitement dans le champ d'application de la norme NIS2, qui exige également que les réseaux et processus industriels répondent à des exigences plus strictes en termes de gestion des risques, de signalement des incidents et de contrôle d'accès. *Le SNI2 s'applique également aux fournisseurs et aux parties externes chargées de la maintenance.

- Ne fait pas partie des examens de sécurité standard : Dans de nombreuses organisations, la sécurité des technologies de l'information et de la communication n'est pas encore suffisamment prise en compte dans les évaluations de la sécurité au sens large ou dans les programmes de formation. audits. En conséquence, les vulnérabilités restent sous le radar pendant des années et le risque d'abus est important.

Et si les choses tournent mal ?

Lorsque les environnements OT sont touchés par une cyberattaque, les conséquences sont souvent tangibles et graves :

- La production est à l'arrêt, ce qui pourrait coûter très cher.

- Salariés à risque

- Atteinte à la réputation des clients et des partenaires

- Pertes financières et amendes éventuelles en cas de violation de données

Pourtant, nous constatons que de nombreuses entreprises s'appuient encore sur une sécurité dépassée ou ad hoc.

Meilleures pratiques en matière de sécurité des technologies de l'information

Heureusement, il n'est pas nécessaire d'en arriver là. Il est donc important d'intervenir à temps en adoptant une approche réfléchie. Il existe des mesures réalisables, centrées sur les personnes, que vous pouvez prendre pour renforcer votre environnement de travail :

- Commencer par la compréhensionLes actifs : connaître les actifs dont on dispose, leur fonction et la manière dont ils sont connectés.

- Segmentation: Divisez votre attraper au filet en zones. Cela permet de maintenir un problème au niveau local.

- SurveillanceCe que vous ne voyez pas, vous ne pouvez pas le protéger. La surveillance est donc cruciale.

- Gestion de l'accèsLes personnes n'ont accès qu'à ce dont elles ont réellement besoin.

- Formez votre personnel: La sensibilisation est souvent la meilleure défense. C'est pourquoi la formation est au moins aussi importante que la technologie.

Comment VanRoey vous aide en matière de sécurité OT

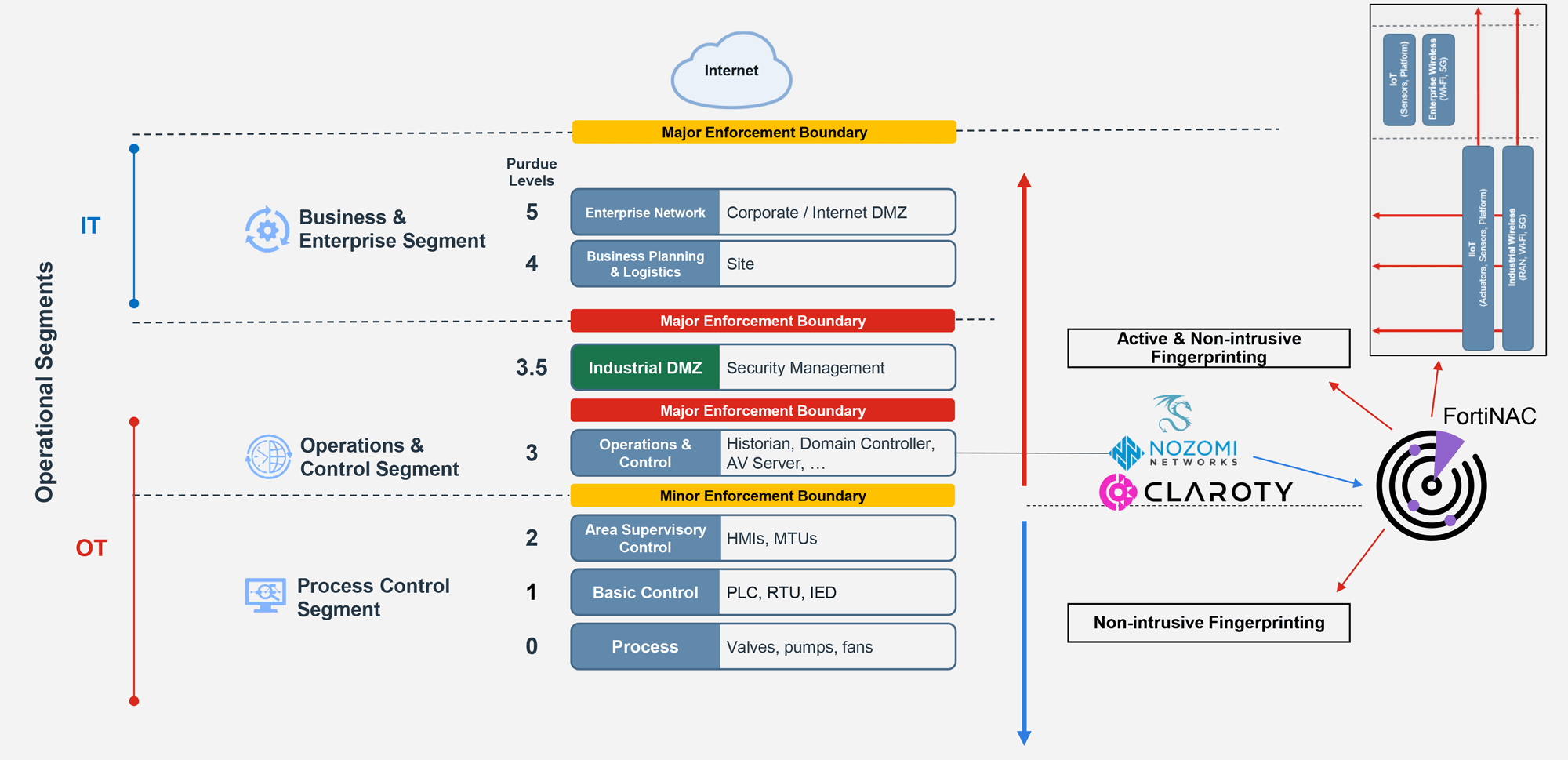

Nous pensons que la technologie ne fonctionne que lorsqu'elle est adaptée à votre réalité. C'est pourquoi nous commençons toujours par une analyse approfondie de votre réseau OT. Nous élaborons ensuite une stratégie de sécurité sur mesure, en utilisant, entre autres, les éléments suivants

- Réseaux Nozomi pour une surveillance approfondie de l'OT et de l'IoT

- Gestion des accès privilégiés (PaM) sécuriser l'accès externe

- Segmentation visible qui maintient les risques au niveau local. Non seulement entre IT et OT, mais aussi entre les zones OT, selon le modèle Purdue/PERA (Purdue Enterprise Reference Architecture Model). Cela garantit des limites de réseau claires et des flux de données contrôlés, de sorte qu'un incident dans une zone ne puisse pas simplement se propager.

- Détection 24/7 à travers nous Centre d'opérations de sécurité (SOC)

- Intégration de la sécurité OT dans nos tests de pénétration, les systèmes OT sont évalués dans le cadre plus large de la cybersécurité de votre organisation.

Nous veillons également à ce que votre environnement soit conforme à la les exigences de la directive NIS2. Vous serez ainsi préparé non seulement sur le plan technique, mais aussi sur le plan juridique, à des exigences plus strictes. Pensez à la gestion des actifs, à la réponse aux incidents, au contrôle d'accès et aux obligations de déclaration. De l'analyse à la mise en œuvre et au suivi : nous vous guidons à chaque étape de la mise en conformité, afin que vous soyez assuré d'être techniquement et juridiquement bien préparé.

L'aperçu ci-dessous montre comment VanRoey répond spécifiquement aux principaux risques :

| Risque | Conséquence | Solution de VanRoey |

| Systèmes obsolètes | Vulnérabilité aux exploits connus | Évaluation des risques, mesures compensatoires et segmentation |

| Pas de segmentation du réseau | Propagation rapide des logiciels malveillants | Conception et mise en œuvre d'une séparation des réseaux spécifique à l'OT |

| Mauvaise visibilité | Attaques non détectées | Nozomi monitoring & SOC |

| Accès externe non protégé | Infiltration par des partenaires extérieurs | PaM et authentification multifactorielle |

| Erreur humaine | Phishing ou attaques USB | Formation de sensibilisation & gestion de l'accès |

| L'ombre OT | Dispositifs inconnus et non sécurisés | Inventaire des actifs et détection active |

| Non-conformité du NIS2 | Risques juridiques et amendes | Conseils pour une mise en conformité totale |

| Ne fait pas partie des examens de sécurité | Faiblesses invisibles | OT inclus dans les tests de pénétration |

En conclusion : la sécurité des OT commence par la connaissance

La sécurité OT commence par de petites étapes, par la perspicacité et par le bon partenaire à vos côtés. Chez VanRoey, nous combinons les connaissances techniques avec une approche humaine, afin que vous puissiez continuer à produire en toute sérénité.

Vous souhaitez connaître l'état de votre environnement OT ? N'hésitez pas à nous contacter pour une première analyse.

N° de TVA

Auteur

Article rédigé par

partager cet article :