1. Log Analytics Workspace

1.1 CREATE Log Analytics Workspace

Het is niet nodig om voor elke functie een extra LAW aan te maken. Indien er al een LAW bestaat kan je deze dus gewoon ‘hergebruiken’.

Gebruik onderstaande stappen om een Log Analytics Workspace aan te maken, indien deze nog niet bestaat. Indien er reeds een LAW bestaat kan deze gebruikt worden (indien de naamgeving redelijk ok is).

- https://portal.azure.com

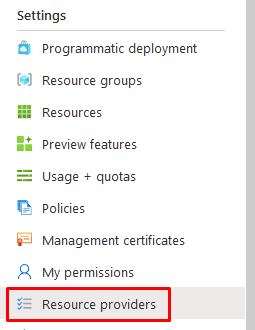

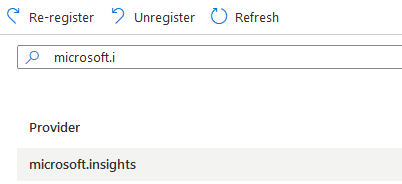

- Maak een nieuwe Resource Group aan (prd-weu-law-rg) of kies de bestaande resource group waar ook de ASR resources inzitten.OPTIONEEL: Registreer ‘microsoft.insights’ om gebruik te kunnen maken van Log Analytics Workspace. Normaal gezien gebeurd dit automatisch bij het aanmaken van een LAW, maar soms gaat dit fout.

- https://portal.azure.com

- Subscriptions > Selecteer je abonnement > (Settings) Resource Providers

- Selecteer insights en klik op register.

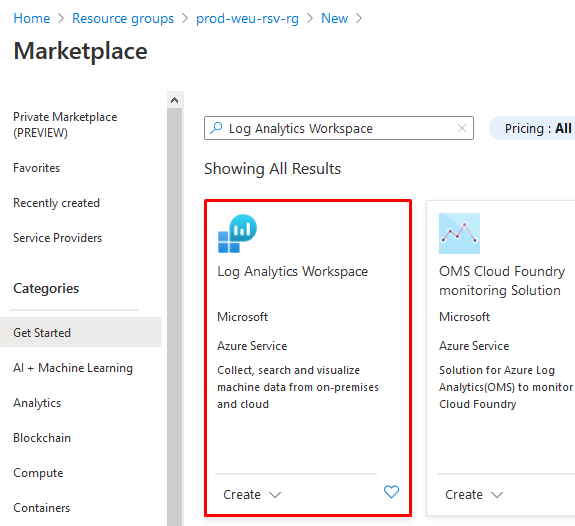

- Maak in nieuwe Resource aan (binnen de juiste resource group) en zoek naar Log Analytics Workspace. Klik deze aan en kies vervolgens Create.

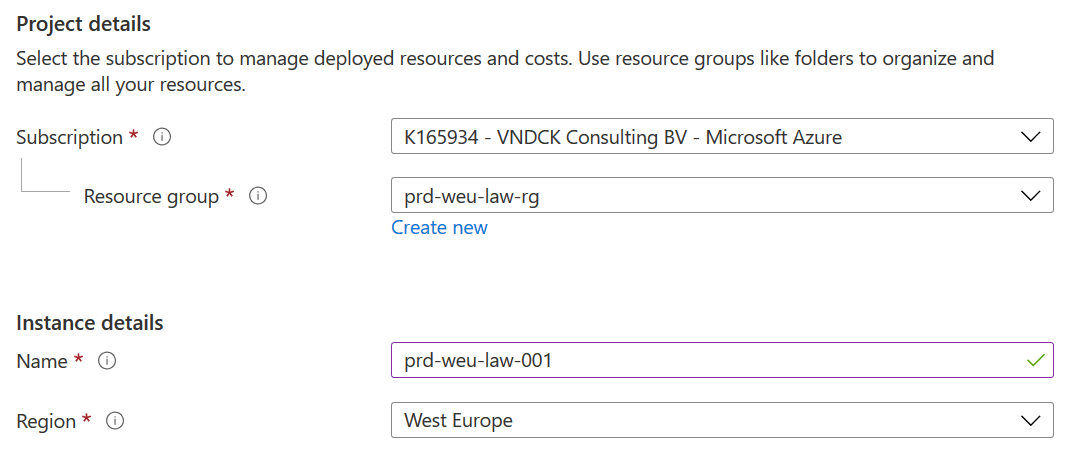

- Selecteer het juiste abonnement, de juiste resource group en geef je workspace een naam (prd-weu-law-001) Klik vervolgens op Pricing Tier om naar de volgende stap te gaan.

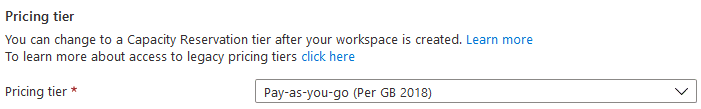

- Selecteer Pay-as-you-go (Per GB 2018) als pricing tier. Het is mogelijk dat je geen andere tier kan kiezen.

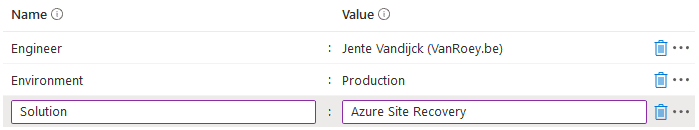

- Geef de nodige Tags mee (belangrijk voor governance!)

- Klik op Review + Create & vervolgens op Create om de Log Analytics Workspace aan te maken

1.2 SEND Azure AD DIAGNOSTICS TO LAW

By Default zal er geen (log)data van Azure AD naar de Log Analytics Workspace gestuurd worden – dit moet manueel ingeschakeld worden.

- https://portal.azure.com

- Ga naar Azure Active Directory.

- Klik op (Monitoring) Diagnostic Settings en vervolgens op +Add diagnostic setting.

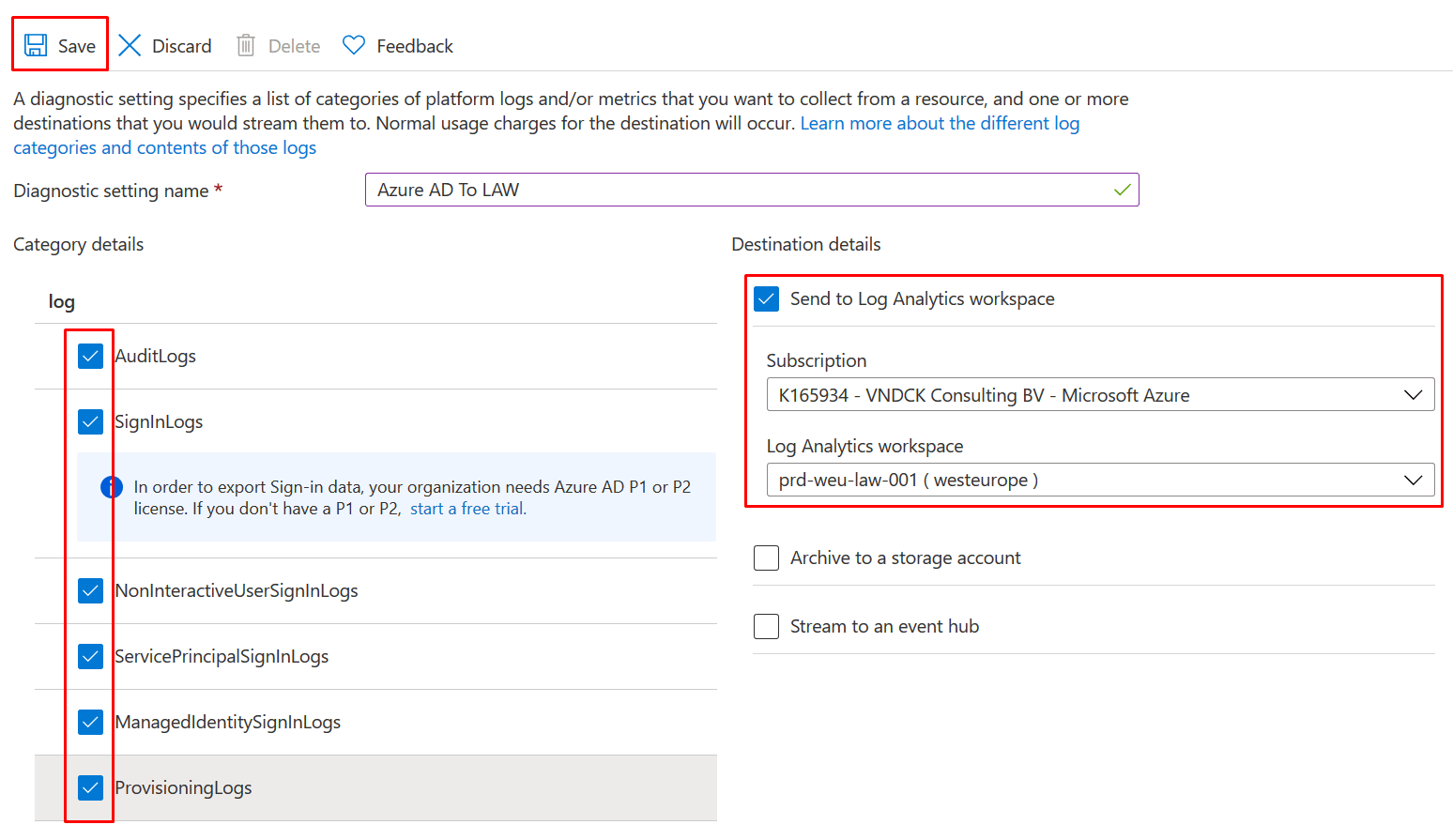

- Vink onder log alle logs aan. Kies bij Destination details vervolgens Send to Log Analytics workspace en selecteer de correcte (recent aangemaakte) LAW. Vergeet niet op Save te klikken.

Opgelet: Deze logs kunnen nu ook gebruikt worden om toegang tot het emergency account te monitoren!

2. Basic Authentication Monitoring

2.1 Workbooks

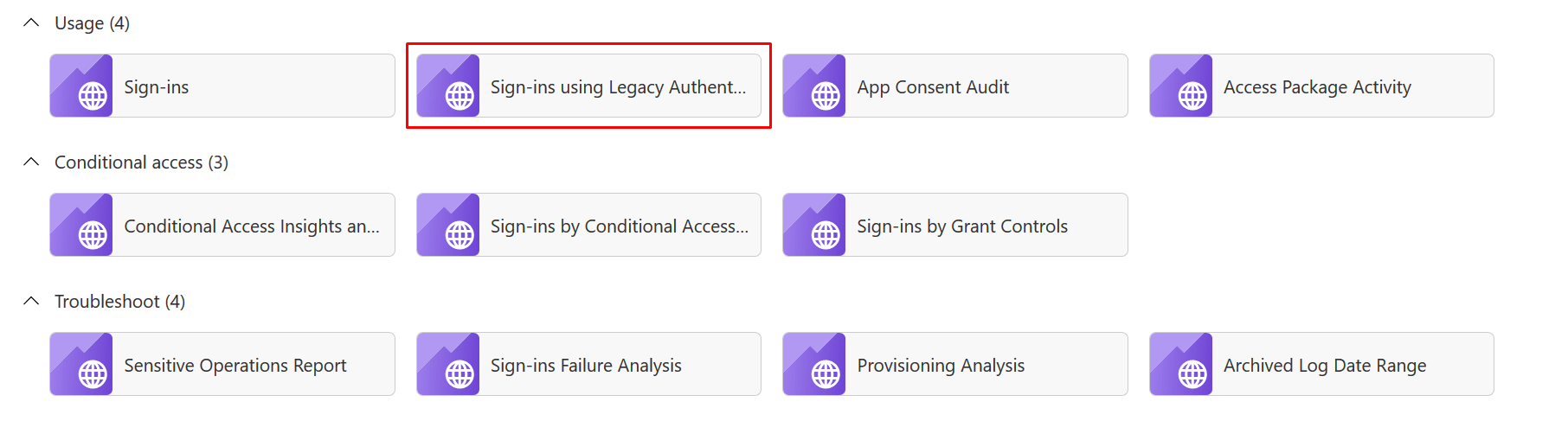

Na het activeren van de diagnostics settings, zal je onder (Monitoring) Workbooks verschillende werkboeken zien. Deze zitten by default in Azure AD en moeten niet aangemaakt worden.

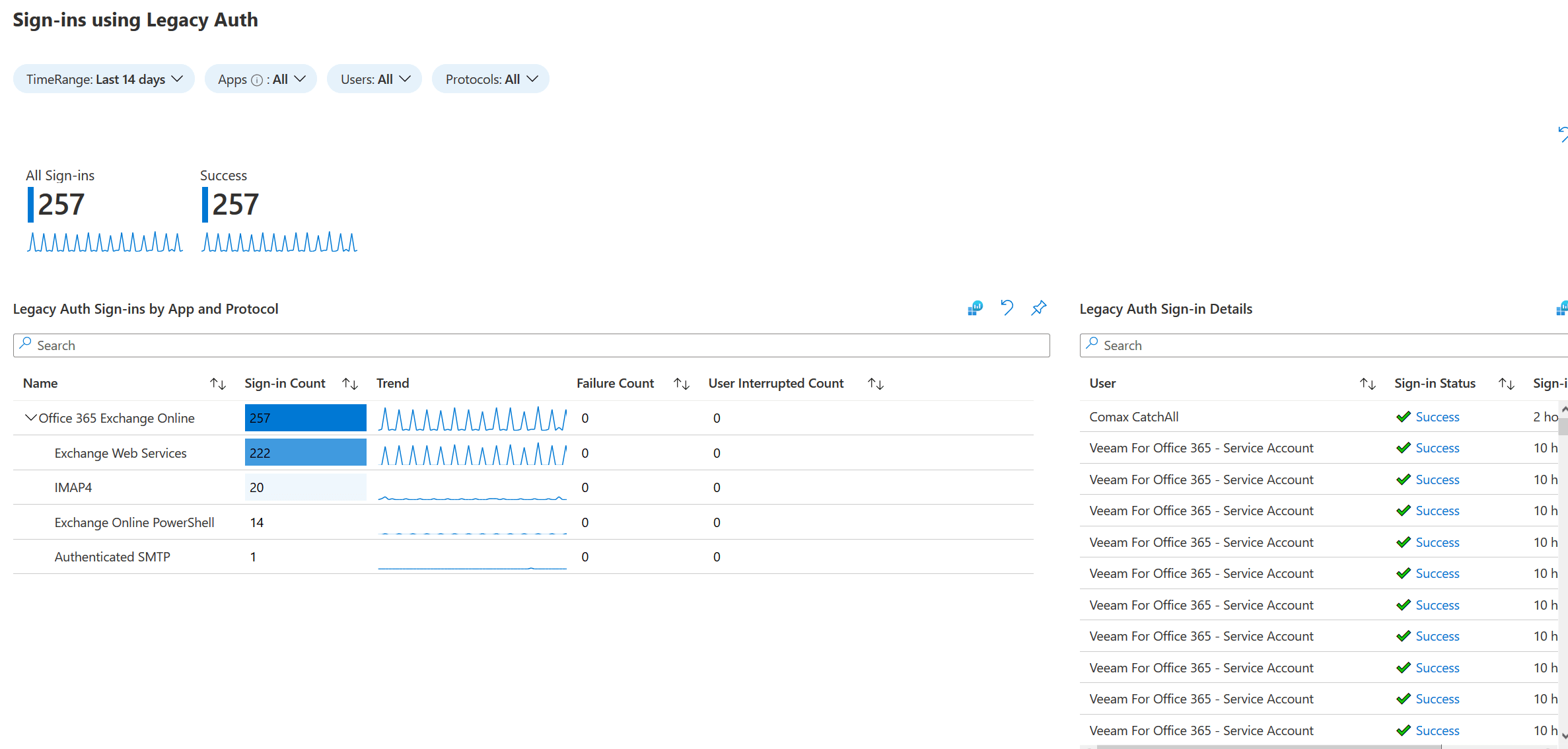

Het werkboek dat we nodig hebben voor basic authentication te monitoren is Sign-ins using Legacy Authentication.

Klik op het werkboek om zicht te krijgen op alle aanmelding met basic authentication. Let op: als je LAW recent aangemaakt is, gaan er natuurlijk nog geen/niet veel logs beschikbaar zijn.

2.2 Sign-In Logs

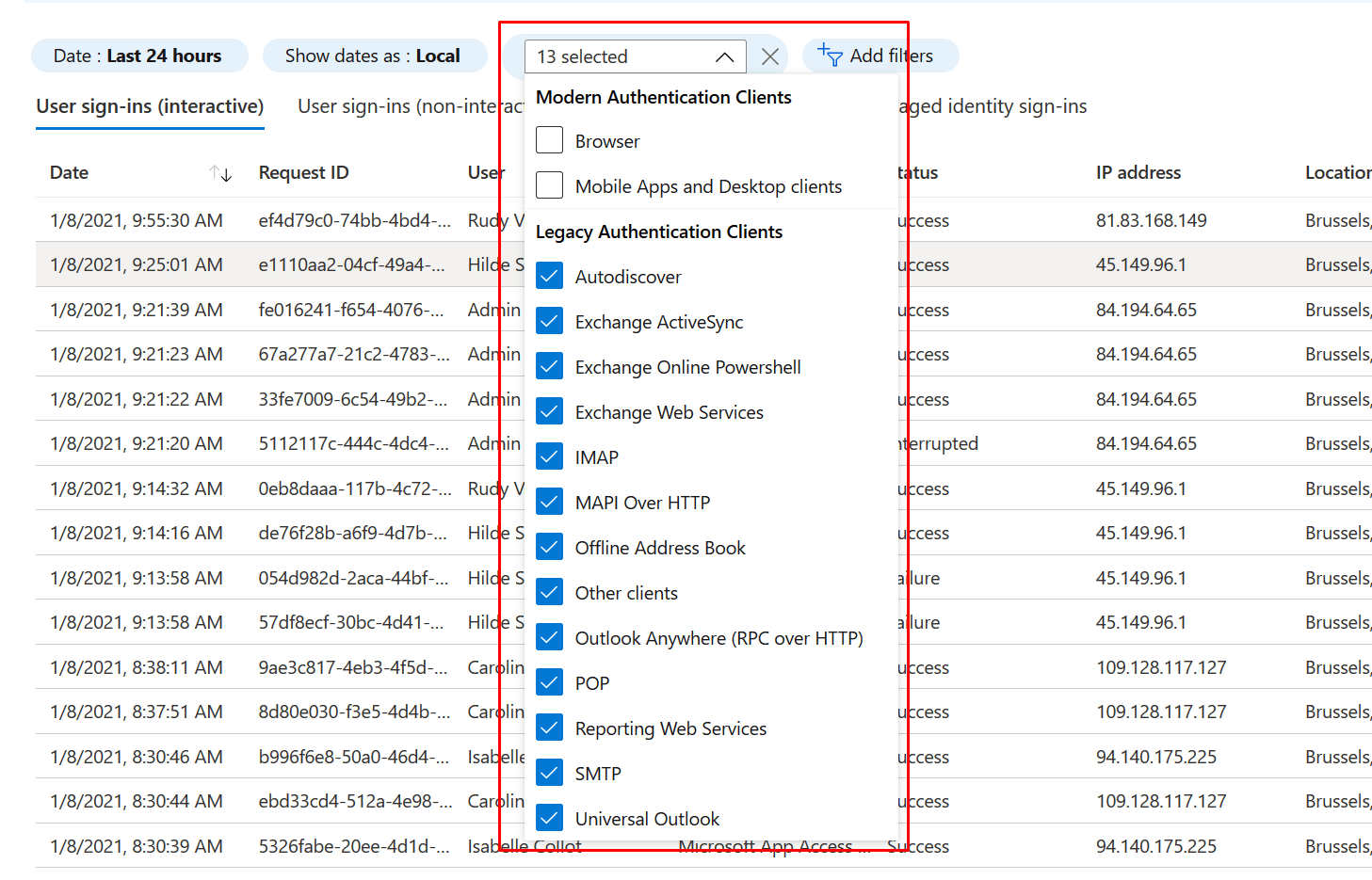

Een tweede, maar niet zo overzichtelijke methode om legacy sign-ins te monitoren is via de Azure AD Sign-in Logs.

- https://portal.azure.com

- Ga naar Azure Active Directory

- Klik op (Monitoring) Sign-ins

- Klik op +Add Filters en selecteer Client App.

Selecteer vervolgens alle Legacy protocollen.