VanRoey » CyberSecurity » Zero Trust

Zero Trust

Gezond wantrouwen garandeert veilige omgeving

Organisaties zijn niet langer beperkt tot één duidelijk afgeschermde digitale omgeving. En niet elke gebruiker mag zomaar alles te zien krijgen. Zero Trust is een security strategie die:

Te allen tijde verifieert wie de gebruiker is, ook in vertrouwde omgevingen

Rechten expliciet toekent ipv. ze af te nemen

Je netwerk opdeelt in ‘Implied Trust Zones’

Standaard gebruikers en apparaten blacklist

3 Kernprincipes

Zero Trust is ontworpen om zich aan te passen aan de complexiteit van de moderne omgeving. Het beschermt bedrijfsgegevens, waar ze zich ook bevinden.

Expliciet verifiëren

Verifieer & autoriseer àltijd en grondig wanneer een eindgebruiker/service toegang vraagt tot een bepaalde dienst of bedrijfsgegevens. Zowel bij cloud als interne omgeving.

Geen toegang als basis

Toegangsrechten worden tot het absolute minimum beperkt met oplossingen zoals 'just-in-time' en 'just-enough'-access… Indien een eindgebruiker gecompromitteerd is blijft de schade beperkt.

Ga altijd uit van malafide gedrag

we gaan er vanuit dat de omgeving gecompromitteerd is of dat een cyberaanval zal gebeuren. Hierdoor zullen we een actieve, defensieve strategie creëren waardoor we altijd voorbereid zijn.

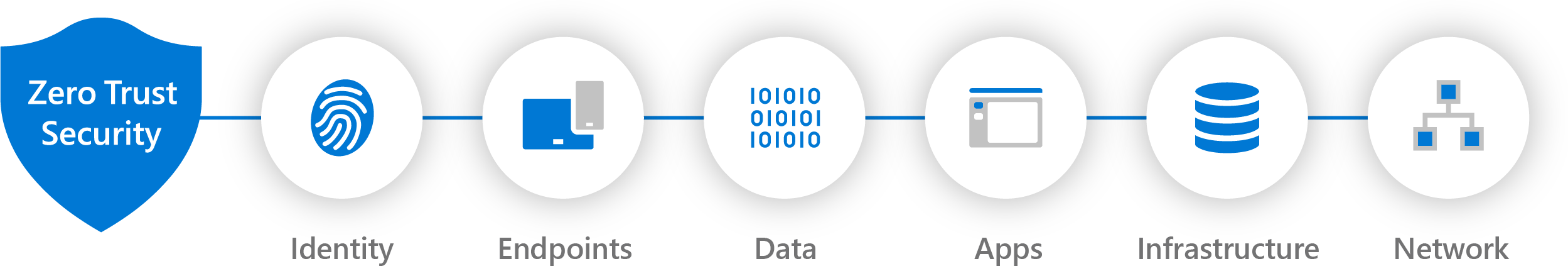

Beveiligen van

Identiteit

Ongeacht of ze personen, services of apparaten vertegenwoordigen; Wanneer een identiteit toegang probeert te krijgen zullen we deze controleren en verifiëren.

Hiervoor maken we gebruik van oplossingen zoals een wachtwoordbeleid, voorwaardelijke toegang, multi-factor authenticatie, het principe van ‘minimale bevoegdheden’… Dit heet Identity Management & Access Control.

Beveiligen van

Apparaten

Alle toestellen waarop de eindgebruikers werken worden op een veilige manier geconfigureerd. We onderscheiden toestellen van de organisatie en persoonlijke toestellen.

Denk hierbij aan het veilig configureren van laptops, het up-to-date houden van applicaties & firmware, het voorzien van een antivirus & EDR, het afdwingen van policies… Hier spreken we van Endpoint Management.

Beveiligen van

Gegevens & Apps

We zorgen er uiteraard ook voor dat gegevens veilig zijn, ook als ze de veilige bedrijfsomgeving verlaten.

Confidentiële gegevens worden als dusdanig geclassificeerd & versleuteld. Toegang kan beperkt worden op basis van deze kenmerken. Ook externe applicaties (zoals bv. Salesforce) zullen we beveiligen met voorwaardelijke toegang.

Beveiligen van

Infrastructuur

We bouwen een Zero Trust architectuur. Denk hierbij aan het implementeren van telemetrie om aanvallen te detecteren, maar ook aan services zoals (o.a.) network access control (NAC) en firewall configuraties om toegang tot het netwerk te beperken.

Het gaat dus verder dan enkel configuraties binnen je cloudomgevingen als Microsoft 365.

Implied Trust zones

Het zero trust principe gaat uit van segmentering. Er ontstaan meerdere duidelijk afgelijnde beveiligde netwerken die we implied trust zones noemen. Elks met hun eigen Authenticatie- & authorisatiemethodes en actieve monitoring.

Zero trust bereik je niet zomaar. Het is een mindset en een complex proces dat vraagt om voortdurende bijsturing. Het is belangrijk om dit fundamenteel goed uit te denken.

We bieden je een traject om de functionaliteit, de gebruikerservaring en de inzet van deze verschillende functies binnen o.a. Microsoft 365 te evalueren om cyberaanvallen te voorkomen, te detecteren en te reageren en intellectuele eigendom te beschermen.

Dit door middel van een concrete roadmap die de nodige budgetten & resources in kaart zal brengen om te migreren naar een moderne omgeving op basis van Zero Trust.

Vertrouwen moet verdiend worden

Geef de kans aan onze mensen, met jaren ervaring in duizenden diverse omgevingen, om hun kennis toe te passen op jouw omgeving en jouw vertrouwen te winnen.

btw nr.*

Waarom VanRoey.be?

- We zijn ASDP Partner bij Microsoft, dit garandeert dat we binnen 15 minuten een Level 3 Specialist voor Azure, Office 365, Dynamics 365... met toegang tot hun datacenters aan het woord krijgen.

- VanRoey.be heeft +25 Jaar ervaring in duizenden diverse omgevingen. Die kennis komt goed van pas.

- Dankzij onze maximale partnerships met bedrijven als Microsoft, HPE, Veeam, Fortinet… kunnen we ondersteuning vanuit de fabrikant forceren indien nodig.

- We hebben tal van bewezen succesverhalen.

- We zijn een bedrijf met focus. Dat leidt tot maximale certificatie en partnerships, en zelfs (EMEA) awards..

- Het feit dat de Belgische overheid recent haar securitycontract met ons opnieuw met 4 jaar verlengd heeft spreekt boekdelen.

- Opname